Les fuites de données ou data breach ne concernent plus uniquement les grandes entreprises ou les organisations fortement exposées. Aujourd’hui, elles touchent l’ensemble de l’écosystème numérique : particuliers, TPE, PME et structures plus importantes. À la suite de piratages de sites web, de services en ligne ou de logiciels, des millions d’adresses e-mail, de mots de passe et d’informations personnelles se retrouvent régulièrement en circulation sur Internet. Ces données peuvent ensuite être exploitées pour mener des attaques ciblées, usurper des identités ou accéder à d’autres comptes.

On parle alors de fuite de données, ou data breach. Il s’agit d’un incident de sécurité au cours duquel des informations confidentielles sont extraites d’un système, puis revendues, échangées ou publiées sur des forums spécialisés, parfois accessibles librement. Ces données peuvent ensuite être exploitées pour mener des attaques ciblées, usurper des identités ou accéder à d’autres comptes.

Longtemps perçues comme des événements exceptionnels, les fuites de données sont désormais devenues un phénomène courant. Elles s’inscrivent dans une industrialisation des cyberattaques, où les informations volées constituent une ressource stratégique pour les cybercriminels.

Un phénomène massif

Le phénomène est loin d’être marginal. Au cours des dernières années, les différents rapports en cybersécurité convergent vers un constat clair : les fuites de données se multiplient et touchent des volumes toujours plus importants d’utilisateurs. À l’échelle mondiale, ce sont désormais des milliards de comptes qui ont été compromis, souvent à la suite de piratages de grandes plateformes ou de services en ligne largement utilisés.

Dans la majorité des cas, les données exposées associent une adresse e-mail à un mot de passe. Ce type d’information est particulièrement critique, car de nombreux utilisateurs continuent de réutiliser les mêmes identifiants sur plusieurs services. Cette pratique facilite les attaques dites de “credential stuffing”, qui consistent à tester automatiquement des combinaisons e-mail / mot de passe sur différents sites afin d’accéder à d’autres comptes.

Les conséquences peuvent être importantes. Une seule fuite peut suffire à compromettre une messagerie, des comptes professionnels, des outils cloud, voire des services financiers. Dans un environnement numérique de plus en plus interconnecté, ces accès constituent souvent une porte d’entrée vers des informations sensibles ou stratégiques.

Autrement dit, une fuite de données ne se limite pas à un incident isolé : elle peut entraîner un effet domino et exposer l’ensemble de la vie numérique d’un utilisateur ou d’une organisation.

Comment savoir si votre adresse e-mail a fuité ?

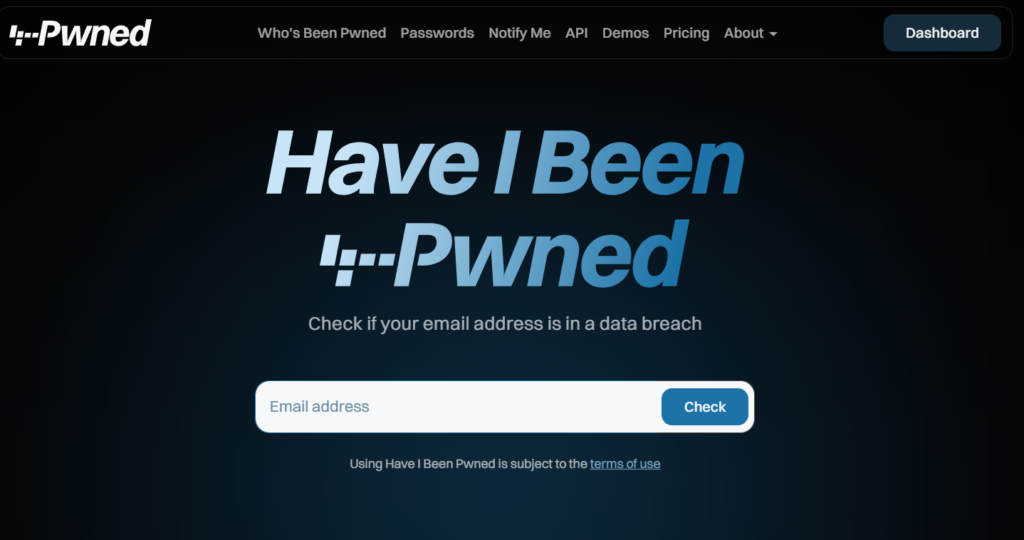

Savoir si votre adresse e-mail a été compromise est aujourd’hui une démarche simple, mais essentielle pour anticiper les risques de piratage. Plusieurs services en ligne permettent de vérifier si vos informations apparaissent dans des bases de données issues de fuites massives. Le plus connu est Have I Been Pwned, une plateforme de référence utilisée aussi bien par les particuliers que par les professionnels de la cybersécurité. Son fonctionnement est accessible à tous : il suffit de saisir votre adresse e-mail pour obtenir un diagnostic immédiat indiquant si celle-ci a été exposée lors d’un incident connu (piratage de site, fuite de données, violation de service en ligne).

En cas de résultat positif, cela ne signifie pas nécessairement que vos comptes ont été compromis, mais que vos identifiants ont potentiellement circulé. Il est alors fortement recommandé de changer les mots de passe associés, en priorité sur les services critiques, et d’activer la double authentification lorsque cela est possible. Cette vérification régulière permet d’adopter une posture proactive face aux menaces, dans un contexte où les fuites de données sont devenues fréquentes et touchent aussi bien les grandes plateformes que les services du quotidien.

Les solutions simples pour se protéger

La sécurisation des mots de passe repose avant tout sur l’adoption de bonnes pratiques simples mais rigoureuses. Il est recommandé de les renouveler régulièrement, en particulier pour les comptes sensibles comme les messageries, les accès professionnels ou les outils stratégiques. L’utilisation d’un gestionnaire de mots de passe s’impose désormais comme une solution incontournable : il permet de générer et de stocker des identifiants uniques et complexes sans effort, réduisant considérablement les risques liés aux erreurs humaines.

Dans le même temps, chaque mot de passe doit être long, robuste et différent d’un service à l’autre afin de limiter l’impact d’une éventuelle compromission. Il est également essentiel de vérifier périodiquement si une adresse email a été exposée lors d’une fuite de données, afin d’anticiper toute tentative d’intrusion. Enfin, l’activation de la double authentification constitue aujourd’hui l’un des remparts les plus efficaces : même en cas de mot de passe compromis, elle empêche l’accès non autorisé aux comptes.

A retenir

Les fuites de données font désormais partie du quotidien numérique. Le véritable danger ne vient pas seulement du piratage initial, mais de la réutilisation des mots de passe sur plusieurs services.

La meilleure protection reste donc une règle simple : un mot de passe différent pour chaque site, stocké dans un gestionnaire sécurisé.

Un commentaire